Персональні дані як плата. Чеклист.

Науковці і бізнесмени у полюванні на ваші дані.

Все тече і все змінюється — і те, що раніше можна було монетизувати лише як нетворкінгову цінність власника візитівок важливих людей (з чим рано чи пізно стикається кожен журналіст, адже не всі телефони можна дістати через соцмережу і персональний блог), зараз оцінюється, купується і продається як повноцінний актив — гуртом, уроздріб, в агрегованому вигляді через дата-банки, після ліквідації компанії, або ж в обмін на ігрові дрібнички у суб’єкта даних напряму.

Персональні дані існують наразі у двох вимірах: як реальні дані картотек (іншими словами — відображені на папері) про конкретну особу, та як сукупність інформації і метаданих у Інтернеті, що продукуються користувачем Інтернету та різноманітними технологічними пристроями (девайсами, зокрема, в рамках Інтернету речей) і програмним забезпеченням.

У першому випадку інформація про особу збирається переважно в цілях виконання законодавства або проведення досліджень — наприклад, соціологічних, психологічних, статистичних, освітніх тощо. Такий збір зазвичай регламентований законодавством (якщо це збір інформації для внесення у державні реєстри), локальними актами (дані бібліотек про постійних відвідувачів, які можуть брати книги на абонемент, або локальні правові акти щодо обліку у відділах кадрів на підприємстві) або проспектами досліджень, у яких чітко описується ціль (мета) і спосіб обробки цієї інформації, і така інформація часто деперсоналізується або приховується як частина охоронюваної законом таємниці (лікарської, або з огляду на етичні стандарти всередині наукового ком’юніті).

Варто зауважити, що персональні дані на сьогодні все більше переводяться у форму різноманітних баз даних, часто розміщених на серверах у дата-центрах і доступних через Інтернет. У такому випадку особливої важливості набуває забезпечення належного стану захисту отриманих персональних даних та увага до правильності їх обробки, що унеможливить втручання у них непередбачених алгоритмів обробки чи артефактів програмного забезпечення, шкідливих дій третіх осіб або випадкове знищення чи пошкодження даних, — це може викривити процес їх обробки і призвести до небажаних або помилкових результатів, або навіть до порушення законодавства про недопущення дискримінації або розкриття охоронюваної законом таємниці (усиновлення, захисту свідків, голосування тощо).

З огляду на особливості процесу передавання даних (тобто їх поділу на пакети), а також беручи до уваги порядок відображення та легкість копіювання і переміщення даних, яка можлива внаслідок фрагментації їх на пакети і неочевидності етапів передавання і обробки даних для звичайного споживача Інтернет-послуг, і нематеріальності персональних даних як блага, яке може обмінюватися на інші без вичерпання у їхнього власника/володільця, важливо звернути особливу увагу на захист персональних даних.

Програмне забезпечення і протоколи Інтернету не вийшли б за межі лабораторій і університетських дослідницьких центрів, якщо б не мали економічної цінності та можливості комерціалізації як завдяки монетизації доступу до нього, так і внаслідок надання послуг чи продажу товарів за його допомогою. Тому не менш важливим є і питання захисту персональних даних з огляду на ту сторону їхньої природи, яка дозволяє використовувати персональні дані як економічне благо.

Як монетизувати дані ваших користувачів?

У ЗМІ (особливо тих, що вороже налаштовані до великих інтернет-гігантів на кшталт Google або Facebook) часто можна зустріти переконання, що саме дані (у тому числі і персональні дані) є основним способом отримати прибуток для більшості технологічних компаній та широко використовуються у маркетингових цілях та злочинній діяльності.

Серед способів використані персональні дані про користувача популярності давно набула модель, коли дані виступають як оплата (data-as-payment) та data freemium, які пропонують готовий продукт без обмежень у функціоналі (або з доплатою за деякі додаткові функції, які не є головною функцією, на кшталт відключення реклами у Dropbox або доступу до можливості дізнатися про відвідувачів у профілі користувача на LinkedIn) у обмін на те, що компанія буде через цей продукт збирати дані про його користувачів та використовувати ці дані для перепродажу – наприклад, таргетованої реклами.

Цей підхід поширений серед соціальних мереж (Facebook, Instagram, Google) та деякої ІоТ-продукції (тобто речей матеріального світу, що підключаються до мереж “Інтернету речей” – “розумних” будинків, автомобілів, побутової техніки, меблів, іграшок тощо з доступом до Інтернету), які поширюються фактично безоплатно або за безцінь.

Іншим способом монетизувати персональні дані своїх користувачів є модель плати за приватність (pay-for-privacy), які пропонують приватність і безпеку даних як додаткове благо, за яке треба доплатити, у той час як дешевша модель цього ж продукту буде завідомо менш безпечна та відкрита для передавання даних про користувача.

Можливо виділити моделі “приватність як розкіш” (privacy-as-a-luxury-model), коли товар промотується як дорожчий, тому що більш сфокусований на приватності і безпеці, аніж його конкуренти, та “приватність замість знижки” (privacy-discount), коли користувачі заохочуються знижувати свої вимоги до приватності в обмін на знижку у вартості підписки або ціні продукту.

Окрім формально законних способів використання персональних даних як оплати (деякі економісти вважають модель оплати “дані як оплата” такими, що вводять у оману споживачів, оскільки ті у силу відносної новизни цієї моделі і слабкого уявлення про важливість і важкість отримання даних про них та прибутковість використання для перепродажу), розробляються і більш соціально прийнятні та “прозорі” способи використання персональних даних як засобу платежу.

Однак персональні дані використовуються як економічне благо і при скоєнні багатьох видів злочинів. Наприклад, широко відоме викрадення і продаж номерів кредитних карт (“кардинг”), номерів соціального страхування, комерційний взлом облікових записів у соцмережах і кабінетах користувача у банках і державних реєстрах, викрадення клієнтських баз і списків постачальників, для підробки документів, видавання себе за іншу особу, шантажу, купівлі зброї, наркотичних речовин і дитячої порнографії з рахунків іншої особи, перепродажу інформаційним банкам і брокерам та інших способів використати ці дані або як товар, або як засіб отримати інші економічні блага.

Персональні дані і приватність також досліджуються як публічне благо та порівнюються з такими цінностями як національна безпека та чисте повітря.

Вийти із сутінків: легалізація монетизації персональних даних

Отже, персональні дані з огляду на їх цінність та важливість є предметом захисту як з точки зору права (шляхом заборони обробки чи збирання інформації для певних видів діяльності або дії інших правил щодо їх захисту, що виражені у сукупності правових актів), так і з точки зору соціальних норм (засудження з боку суспільства осіб, які переслідують інших членів суспільства (“кіберсталкінг”, “кібербулінг”), втручаються у їхнє особисте життя та кореспонденцію, що виливається у прийняття відповідних правових актів).

Програмне забезпечення виступає не тільки способом запобігти втручанню чи знешкодити його, але і може сформувати уявлення про правильну і неправильну поведінку з даними, що вплине на суспільну небезпечність операцій з даними та переосмислення відповідальності за правопорушення, пов’язані з ними, з огляду на їхню поширеність та особливо небезпечні наслідки. Економічні відносини з приводу персональних даних, у свою чергу, також можуть виступати як першоджерелом ідей про правильне регулювання взаємодії з даними, так і відповідати на вже наявне регулювання шляхом підлаштування до нових умов або утворенням “сірих” та “чорних” зон і ринків.

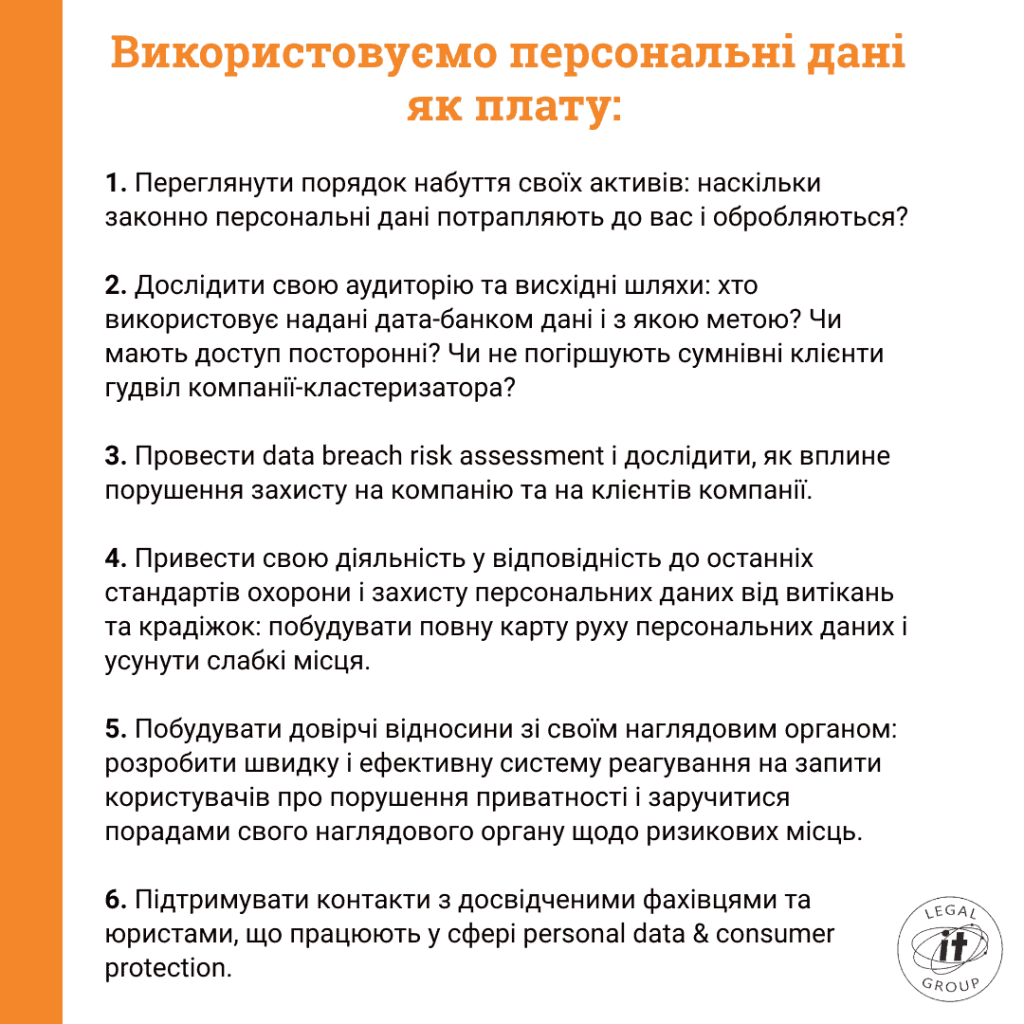

Що ж робити легальним дата-банкам та компаніям, що займаються сегментаціями ринків?

Ось декілька простих порад:

- Переглянути порядок набуття своїх активів: наскільки законно персональні дані потрапляють до вас і обробляються?

- Дослідити свою аудиторію та висхідні шляхи: хто використовує надані дата-банком дані і з якою метою? Чи мають доступ посторонні? Чи не погіршують сумнівні клієнти гудвіл компанії-кластеризатора?

- Провести data breach risk assessment і дослідити, як вплине порушення захисту на компанію та на клієнтів компанії.

- Привести свою діяльність у відповідність до останніх стандартів охорони і захисту персональних даних від витікань та крадіжок: побудувати повну карту руху персональних даних і усунути слабкі місця.

- Побудувати довірчі відносини зі своїм наглядовим органом: розробити швидку і ефективну систему реагування на запити користувачів про порушення приватності і заручитися порадами свого наглядового органу щодо ризикових місць.

- Підтримувати контакти з досвідченими фахівцями та юристами, що працюють у сфері personal data & consumer protection.

Як відомо кожному, хто бажає обхитрувати налаштування конфіденційності банківського рахунку вашої багатої тітоньки, “жертва повинна вірити, що ти — її друг”. Зберігайте гігієну власних персональних даних, не давайте своїм користувачам легковажно віддавати чужі номери зі своєї телефонної книги та навчіть своїх працівників не скачувати реферати з робочих хостів. Stay safe!